网络安全解决方案

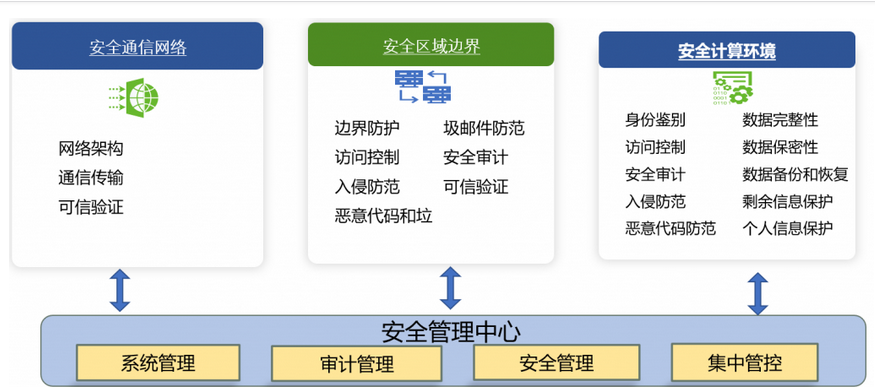

建设体系

建设“一个中心”管理下的“三重防护”体系,分别对计算环境、区域边界、通信网络体系进行管理,实施立体防范注重全方位主动防御动态防御整体防控和精准防护。

建设内容

- 网络架构

1、业务处理能力、带宽满足业务高峰期需要;

2、通信线路、关键网络设备和关键计算设备的硬件冗余,保证系统的可用性;

3、合理划分区域、重要网络区域未部署在网络边界处;在重要网络区域与其他网络区域之间部署了网闸、防火墙等安全设备实现技术隔离。 - 边界防护

1、通过防火墙、IPS等设备保证所有跨越边界的访问和数据通过安全设备进行通信,防止非授权的网络链路接入;

2、部署终端管理、准入控制系统实现对非法外联、内联的管控,减少外部威胁的引入;

3、无线网络单组组网通过受控设备接入、部署无线网络管控措施,对分非授权无线网络进行检测、屏蔽。 - 访问控制

1、防火墙、网闸等设备应根据业务访问的需要对源地址、目的地址、源端口、目的端口和协议进行管控;

2、能够根据业务会话的状态信息为进出网络的数据流提供明确的允许/拒绝访问的能力;

3、应实现基于应用协议和应用内容的访问控制;

4、通过安全加固措施制定严格用户权限策略,保证帐号、口令等符合安全策略;5、通过堡垒机、身份认证、PKI、主机加固等系统实现主客体访问控制,通过数据库防火墙实现数据库表级访问。 - 安全审计

1、通过网络边界、重要网络节点,对重要的用户行为和重要安全事件进行日志审计;

2、在网络边界处的审计系统对远程访问的用户行为进行了审计;

3、部署日志审计、数据库审计等产品保证审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计,审计记录满足等保要求。 - 入侵防范

1、在网络边界、核心等关键网络节点处部署IPS等系统,防止或限制从内部发起的网络功击行为;

2、部署全流程分析系统或威胁分析系统等实现对新型网络攻击行为进行检测和分析。 - 恶意代码与垃圾邮件防范

1、在网络边界处及部署防恶意代码产品、对恶意代码进行检测和清除;

2、在网络关键节点处部署了防垃投邮件设备的产品,对垃圾邮件进行识别和处理。 - 通信传输

通过VPN、或https等方式,保证通信过程中数据的完整性、保密性 - 可信验证

基于可信根对通信设备的系统引导程序、系统程序、重要配置参数和通信应用程序等进行可信验证 - 集中管控

在网络安全运维、建设过程中,需要建设必要的集中管控措施,在网络中独立配置网络区域,用于部署集中管控措施。

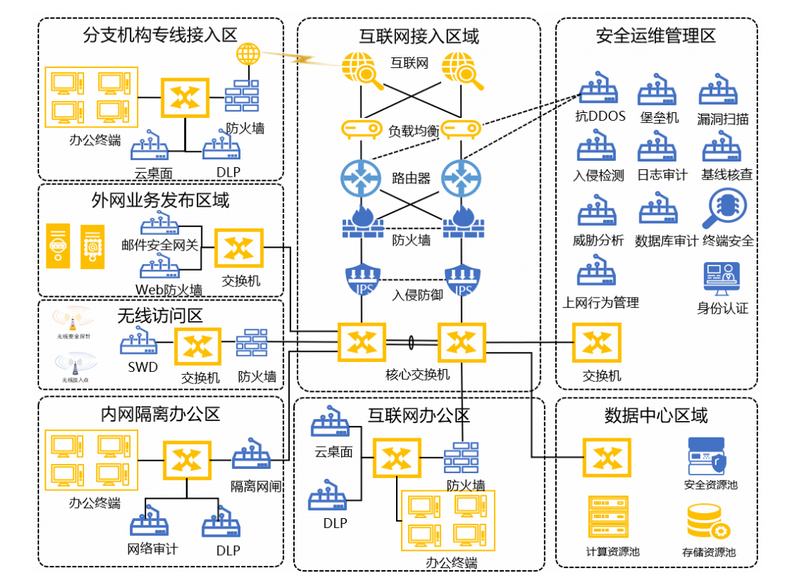

方案架构

通过在网络系统中部署防火墙、IPS、WAF等设备,满足大流量、高并发环境的部署要求,同时还提供了链路负载、NAT、应用识别、流量管理、访问控制和攻击防护等安全功能,全面保障了企业数据中心网络的安全:

- 在数据中心边界区域部署两台防火墙设备,防火墙设备采用HA的主备方式部署,开启防火墙基本功能、访问控制策略等功能,实现数据中心区域的访问控制、安全防护的功能;

- 防火墙下联两台入侵防御设备,实现对出入数据中心的 2-7 层网络攻击流量的安全防护,保证数据中心区域服务器的安全;

- 在数据中心区域核心交换机处,采用旁挂的方式部署两台WEB应用防火墙设备, 通过在数据中心核心交换机上,将 WEB 流量采用流量牵引方式引流到 WEB 应用防火墙上,进行 WEB 流量的过滤,开启相应的防护策略,保障数据中心 WEB 服务器的安全。

方案优势

- 提升网络的安全防护能力

- 通过防火墙的深度访问控制能力(基于地址、协议、端口、应用、 用户身份),对外部的访问进行控制,结合访问来源、访问目标、访问行为等要素,对访问的合法性进行判断,并阻断非法的访问;

- 通过高性能病毒扫描过滤功能,查杀并过滤外部传播的恶意代码;

- 通过虚拟防火墙功能,将办公网和DMZ区网络等进行逻辑隔离,针对不同网络单独管理;

- 通过 HA 双机热备保障系统的高可靠性,避免单台设备发生故障导致的网络业务中断;

- 通过多种 IPv6 过渡技术,例如 DNS64/NAT64 等,可完成网络从 IPv4 到 IPv6 网络的平滑过渡,并且支持双栈技术,在 IPv6 网络建设后期,也可以完全满足 IPv4 和 IPv6 网络同时运行的情况;

- 通过IPS基于应用的入侵防御技术,深度检测访问数据包并对恶意渗透行为进行鉴别和阻断;

- 通过WAF网关对外网访问数据中心的网站流量进行全面深度分析过滤, 实时阻挡针对网站的攻击或篡改。

- 保障网络的工作效率

- 防火墙采用多核架构,支持板卡扩展带来的性能线性提升,能够在对企业数据中心基础网络平台进行保护的同时,尽可能维持企业数据中心原有的工作效率;

- 通过防火墙智能带宽管理功能,结合业务应用优先级,对上网流量进行两层八级的细粒度划分控制,同时配合会话限制、策略路由、链路负载均衡等功能,为企业提供了更为灵活的流量管理与运营商线路自动切换的解决方案;

- 防火墙支持设备部件的冗余,以及设备整机冗余,还支持硬件Bypass,能够提供高可靠的安全防护,不会成为单点故障。

应用对象

政府、金融、企业、医疗、交通、能源、互联网等